Ciberextorsión:

Hola! Por Desgracia, Tengo Malas Noticias Para Usted

Ciberextorsión:

Este es el inicio de un correo que una persona recibió y que inicialmente pensó que era víctima de un ciberataque. Sin embargo, gracias a su educación en ciberseguridad, logró detectar patrones sospechosos en el mensaje y lo envió al equipo de respuesta de incidentes de Compunet

La ciberextorsión es una de las amenazas más preocupantes que ha surgido en el panorama digital de los últimos años. Desde el ransomware hasta la sextorsión, los ciberdelincuentes han perfeccionado sus métodos para extorsionar a individuos y empresas. Sus tácticas van desde bloquear el acceso a sistemas críticos hasta la amenaza de divulgar información confidencial, todo con un objetivo en mente: obtener dinero o algún tipo de beneficio.

¿Qué es la ciberextorsión?, ¿cómo reconocer un mensaje de extorsión y qué medidas preventivas pueden proteger a las empresas?, se discutirán en este artículo.

¿Cuál es el significado de la Ciberextorsión?

La ciberextorsión es un tipo de chantaje en el que los atacantes amenazan a sus víctimas con medios digitales. Con frecuencia, exigen un pago a cambio de detener un ataque en curso, devolver el acceso a sistemas bloqueados o no revelar información confidencial. Los tipos más comunes son:

- Ransomware: Malware que cifra los archivos de una víctima y exige un rescate para liberarlos.

- Sextorsión: Amenazas de divulgar videos o imágenes comprometedoras, supuestamente obtenidos a través del hackeo de cámaras o dispositivos personales.

- DDoS con Extorsión: Los atacantes amenazan con interrumpir los servicios en línea de una empresa mediante ataques de denegación de servicio (DDoS) si no se les paga.

Cómo Identificar un Mensaje de Ciberextorsión

- Amenazas Directas :

El mensaje usualmente incluye una amenaza clara y directa. El atacante afirmará haber accedido a tus dispositivos, robado información o grabado videos sensibles, y usará esa supuesta evidencia para coaccionarte.

Ejemplo típico: “Si no transfieres 850 USD en bitcoins en las próximas 48 horas, compartiré tus videos privados con todos tus contactos.” - Exigencia de Pago en Criptomonedas:

Los extorsionadores prefieren las criptomonedas, como Bitcoin, debido a su naturaleza anónima y la dificultad de rastrear las transacciones. Esto permite a los atacantes operar sin dejar huella. Ejemplo típico: “Envía 850 USD en bitcoins a esta dirección para evitar la divulgación de tu información.” - Plazos Cortos para Presionarte:

Para generar estrés y presionarte a actuar rápido, los mensajes de extorsión suelen incluir un plazo limitado para cumplir con las demandas. La urgencia es clave para evitar que tengas tiempo de evaluar el mensaje o buscar ayuda.

Ejemplo típico: “Tienes 48 horas para realizar el pago o se revelarán todos tus secretos.” - Falta de Evidencia Concreta:

Aunque los atacantes suelen afirmar que tienen videos o información sensible, rara vez proporcionan pruebas reales de ello. Generalmente, se trata de una táctica psicológica para asustar a la víctima.

Ejemplo típico: “He grabado escenas tuyas viendo contenido para adultos y las compartiré si no pagas.”

Caso Real: Un Ejemplo de Sextorsión

A continuación, un ejemplo real de un mensaje de sextorsión que utiliza las tácticas mencionadas:

“Hace unos meses conseguí acceder a tus dispositivos y he estado grabando tus actividades en la red. He creado un video tuyo en situaciones comprometedoras. Si no me pagas 850 USD en bitcoins en las próximas 48 horas, enviaré este video a todos tus contactos.”

Este mensaje sigue el formato típico de sextorsión: amenazas vagas, falta de pruebas, exigencia de pago en criptomonedas y un plazo corto para el pago. A pesar de su tono amenazante, la mayoría de estos correos son falsos y enviados en masa sin que el atacante tenga acceso real a tus dispositivos o información.

Como una solución de ciberseguridad puede bloquear estos mensajes:

Afortunadamente, las empresas pueden protegerse utilizando herramientas avanzadas de seguridad de correo electrónico como Sophos Central Email. Este tipo de soluciones emplean varias técnicas de detección para identificar y bloquear correos electrónicos maliciosos antes de que lleguen a los usuarios.

- Validación SPF (Sender Policy Framework)

Sophos Central Email utiliza la validación SPF para verificar si el correo electrónico realmente proviene del dominio del remitente autorizado. SPF es un protocolo que identifica las direcciones IP autorizadas para enviar correos en nombre de un dominio específico. Si un mensaje proviene de una IP no autorizada, especialmente de una dirección en una lista negra, el correo es marcado como sospechoso o bloqueado directamente. En el ejemplo de este artículo, el correo recibido de extorsión “falló” en la validación SPF. - Detección de IPs en Listas Negras

Otra característica clave es el uso de listas negras de IPs comprometidas. Estas listas identifican direcciones IP conocidas por enviar spam o realizar actividades maliciosas. Si un correo electrónico proviene de una IP en la lista negra, es bloqueado automáticamente, lo que previene que estos mensajes lleguen a los usuarios. - Análisis de Contenido

Los filtros avanzados también analizan el contenido del correo buscando patrones que son comunes en los mensajes de extorsión. Palabras clave como "bitcoin", "rescate" o "pornografía" disparan alertas que pueden hacer que el mensaje sea puesto en cuarentena o bloqueado.

¿Qué Hacer si Recibes un Mensaje de Ciberextorsión?

Si te llega un mensaje de este tipo, aquí hay algunos pasos a seguir:

1. No pagues el rescate: Pagar solo refuerza el comportamiento del atacante y no garantiza que la extorsión termine.

2. Mantén la calma: Estos mensajes están diseñados para asustarte, pero generalmente son falsos.

3. Cambia tus contraseñas: Si te preocupa que hayan obtenido alguna de tus contraseñas, cámbialas de inmediato y habilita la autenticación de dos factores.

4. Verifica tus dispositivos: Si sospechas que tu dispositivo ha sido comprometido, escanéalo con un software antivirus actualizado.

5. Contacta a las autoridades: En Chile, puedes reportar el incidente a la Policía de Investigaciones (PDI), que cuenta con unidades especializadas en cibercrimen.

- Educación: Enseña a tu equipo a detectar intentos de ciberextorsión y a evitar caer en trampas de phishing.

- Mantenga el software actualizado: Para evitar infecciones por malware, asegúrese de que todos los sistemas y software de seguridad estén actualizados.

- Autenticación de dos factores: Para agregar una capa adicional de seguridad, se aplica la autenticación de dos factores (2FA) en todas las cuentas importantes.

Finalmente, la ciberextorsión es una amenaza que está en constante evolución, pero con las herramientas adecuadas y la formación necesaria, puedes protegerte tanto a nivel personal como empresarial. La clave es mantenerse alerta, utilizar soluciones de seguridad avanzadas y no caer en pánico ante los mensajes de extorsión.

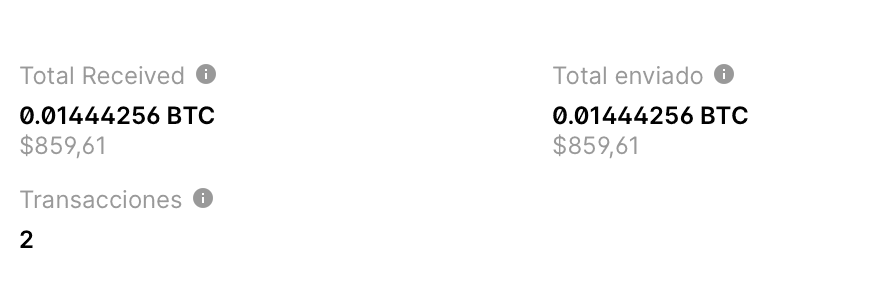

Lamentablemente, al finalizar de redactar este artículo, monitoreamos la cuenta en Bitcoins del atacante y hubo una persona que fue víctima del engaño y pago lo solicitado por el delincuente:

Escrito por Rodrigo González, Director de Investigaci´ón y Desarrollo

7345 W Sand Lake RD

7345 W Sand Lake RD