Blog tagged as Ciberseguridad

Un instalador infectado con un troyano del popular juego Super Mario 3: Mario Forever para Windows ha estado infectando a jugadores desprevenidos con múltiples infecciones de malware.

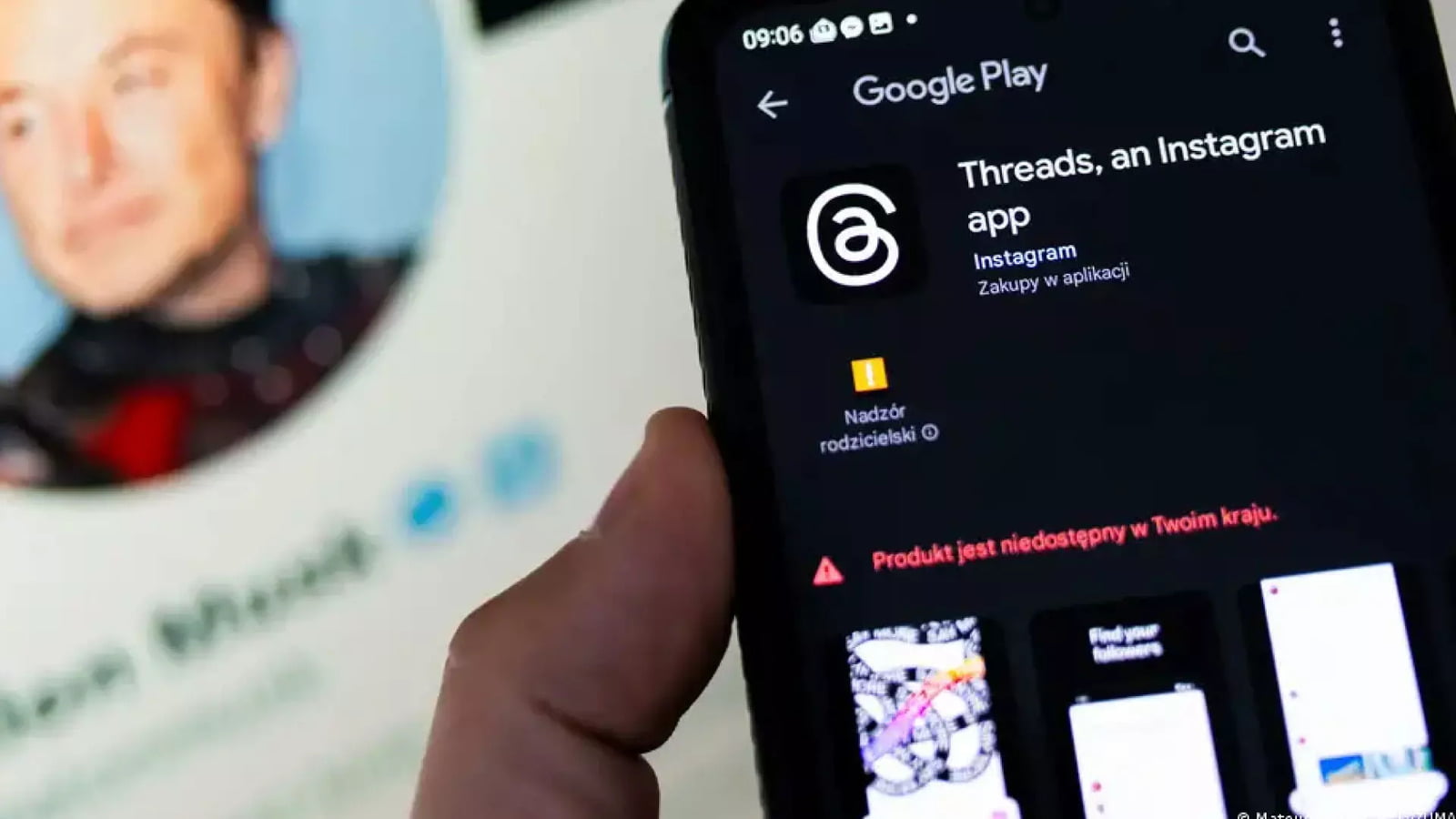

Twitter Killer, Treads la apuesta de Meta

06.07.23 02:20 PM - Comment(s)

Mark Zuckerberg, el presidente ejecutivo de Meta, anunció en su cuenta oficial en Threads

OWASP ¿Qué es y para qué sirve?

05.07.23 04:21 PM - Comment(s)

En el mundo digital actual, la seguridad es una preocupación clave para cualquier organización

En el mundo digital de hoy, donde los niños están expuestos a diversos contenidos en Internet, es fundamental abordar tanto el problema del ciberbullying

Lockbit 3.0 es una variante de malware muy peligrosa

28.06.23 01:00 PM - Comment(s)

Una variante muy peligrosa aparece en escena, Lockbit 3.0

7345 W Sand Lake RD

7345 W Sand Lake RD